Iemand kijkt stiekem mee in je mailbox; BEC-fraude stap-voor-stap

- 4 dagen geleden

- 3 minuten om te lezen

De afgelopen jaren ben ik dit soort situaties helaas vaker tegengekomen dan me lief is. Niet één keer, niet twee keer… maar “hé, daar heb je ’m weer; : BEC-Fraude. Elke keer denk je: hoe kan dit nou zo geraffineerd en tegelijk zo simpel zijn? En wat is de volgende stap in de wondere wereld van hackers 😉.

Toen ik gisteren het artikel las op Dutch IT Channel over het misbruik van Microsoft 365-mailboxregels, moest ik dan ook even glimlachen. Niet omdat het grappig is, integendeel, maar omdat het enorm herkenbaar is. Het beschrijft precies wat ik in de praktijk heb zien gebeuren.

Vind het artikel hier; Dutch IT Channel - Hoe aanvallers Microsoft 365 mailboxregels misbruiken

Laat me je even meenemen in het (iets te slimme) stappenplan van de gemiddelde aanvaller.

Stap 1: De digitale voordeur openzetten

Het begint vaak met iets ogenschijnlijk onschuldigs: een mailtje met een link. “Je account verloopt”, “bekijk dit document”, of een factuur die net echt genoeg lijkt. Klik. Inloggegevens ingevoerd. Klaar! De aanvaller heeft een sleutel.

En ‘ja’ daar kan je als gebruiker ook iets in betekenen; ben alert. Laten we eens eerlijk zijn, de e-mails worden ook steeds mooier, serieuzer en ‘van deze tijd’…

Stap 2: Even comfortabel installeren

Soms blijft het daar niet bij. Als de kans er is, voegt de aanvaller zelfs een extra MFA-methode toe. Lekker handig voor hen dan. Zo kunnen ze langdurige tijd actief blijven op de achtergrond van jouw account.

Een ander mogelijkheid in de wereld van de hacker; Session Hijacking (AitM), hierbij steelt de aanvaller de 'sessie-cookie' waardoor MFA wordt omzeild zonder dat de aanvaller het wachtwoord hoeft te weten.

Stap 3: Rondneuzen in de mailbox

Eenmaal binnen begint het echte werk. De mailbox wordt doorgespit op interessante communicatie. Laten we eerlijk zijn: facturen, offertes en betalingsafspraken zijn goud waard. Een e-mail met je leverancier over een betaling is voldoende.

Stap 4: De truc met de mailboxregel

Hier wordt het echt geniepig. Er wordt een regel aangemaakt in Outlook. Bijvoorbeeld: alle mails van die ene leverancier → automatisch verplaatsen naar een verborgen mapje. Weg uit het zicht van de gebruiker.

Gevolg? De echte eigenaar van de mailbox denkt dat het gewoon “even stil is” vanuit die leverancier.

Of als je IT partij/afdeling het niet goed heeft afgeschermd, dan vangen ze alle communicatie af met specifieke woorden als ‘betaling’, ‘facturen’ enz. Hopelijk is deze vorm van external forwarding geblokkeerd/niet toegestaan binnen de Microsoft 365 omgeving.

Stap 5: De perfecte timing

De aanvaller springt vervolgens in de bestaande conversatie. Met kennis van toon, context en timing sturen ze een bericht: “We hebben een nieuw rekeningnummer.” of ze passen een bestaande offerte simpelweg aan met een ander rekeningnummer. Nog minder opvallend laten we zeggen! En ja hoor het lijkt legitiem. Want alles klopt… behalve de intentie.

En dan de moraal van het verhaal (want die is er zeker)

Wat dit artikel mooi duidelijk maakt, is dat security niet stopt bij “goede spamfilters”. Ja, die zijn belangrijk. Maar dit soort aanvallen gebeuren vaak nadat iemand al binnen is.

Aan de technische kant is er van alles mogelijk, denk aan actieve monitoring op identiteit. Maar een goed begin is het halve werk; dus kijk eens wat er mogelijk is buiten de techniek/monitoring.

Het gaat dus ook om bewustzijn:

Wat gebeurt er in je mailbox, ook achter de schermen?

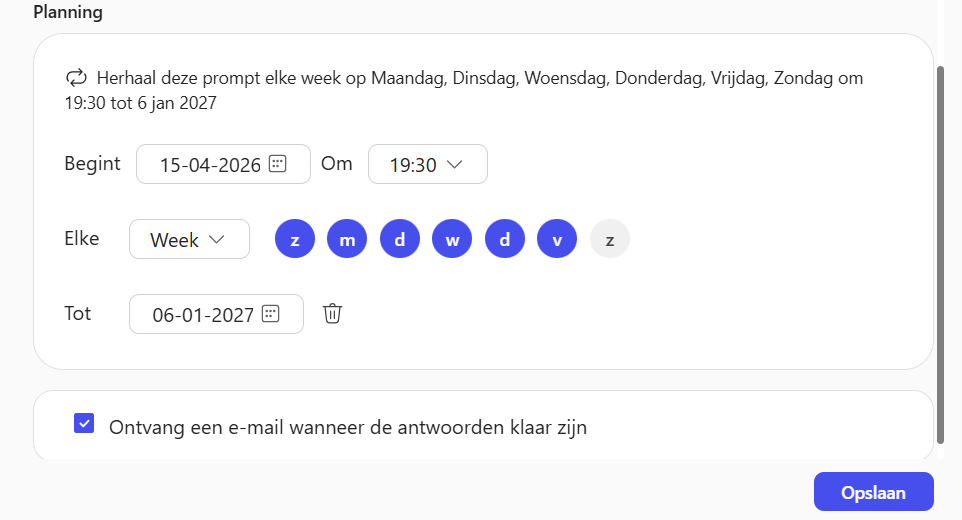

Welke regels staan er ingesteld? En oh ja waar vind ik die regels eigenlijk; Regels instellen in Outlook - Microsoft Ondersteuning

En misschien nog wel belangrijker; welke afspraken heb jij met je leverancier/grote klanten over; hoe jij als organisatie om gaat met wijzigingen in betalingen. Maak hier duidelijke afspraken over met je leveranciers, denk aan telefonisch verifiëren. Zo simpel kan het zijn.

En de techniek, die kan ook nog iets doen. Voor de technische onder ons, denk onder andere aan;

Unified Audit Log monitoren op New-InboxRule / Set-InboxRule events

Conditional Access inrichten zodat MFA-registratie alleen vanaf trusted devices/locaties kan (Voorkomen toelichting stap 2)

Microsoft Defender for Office 365 alerts op verdachte inbox rules

Het is ergens bijna knap hoe subtiel deze aanvallen zijn. Geen grootschalige hacks, geen spectaculaire ransomware… maar gewoon slim gebruikmaken van vertrouwen en communicatie.

En juist daarom zijn ze zo gevaarlijk!

Opmerkingen